پخش زنده

امروز: -

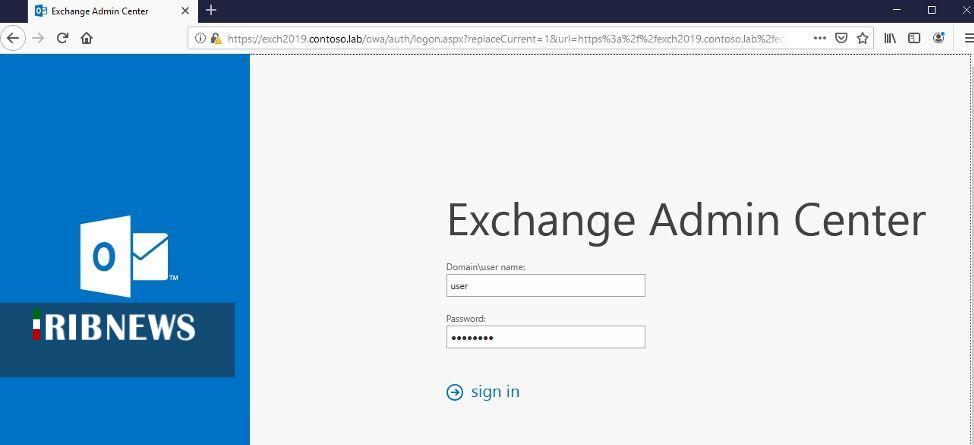

هر مهاجم سایبری که با سوءاستفاده از آسیب پذیری سرویس Microsoft Exchange موفق به هک دستگاه یا دستیابی به اطلاعات اصالتسنجی حتی یکی از کاربران هر سازمانی شود، امکان در اختیار گرفتن کنترل سرور Exchange آن سازمان را خواهد داشت.

به گزارش خبرگزاری صدا و سیما به نقل از روابط عمومی مرکز مدیریت راهبردی افتا؛ این آسیبپذیری که Exchange Control Panel به اختصار (ECP) از آن تأثیر میپذیرد از ناتوانی Exchange در ایجاد کلیدهای رمزنگاری منحصر به فرد در زمان نصب محصول ناشی میشود.

به گزارش خبرگزاری صدا و سیما به نقل از روابط عمومی مرکز مدیریت راهبردی افتا؛ این آسیبپذیری که Exchange Control Panel به اختصار (ECP) از آن تأثیر میپذیرد از ناتوانی Exchange در ایجاد کلیدهای رمزنگاری منحصر به فرد در زمان نصب محصول ناشی میشود. هر مهاجم سایبری با استفاده از آسیب پذیری سرویس Microsoft Exchange که موفق به هک دستگاه یا دستیابی به اطلاعات اصالتسنجی حداقل یکی از کاربران هر سازمانی شود، امکان در اختیار گرفتن کنترل سرور Exchange آن سازمان را خواهد داشت.

به گزارش روابط عمومی مرکز مدیریت راهبردی افتا: این آسیبپذیری که Exchange Control Panel به اختصارECP) ) از آن تأثیر میپذیرد از عدم توانایی Exchange در ایجاد کلیدهای رمزنگاری منحصربهفرد در زمان نصب محصول ناشی میشود. بهرهجویی (Exploit) ) از آسیبپذیری مذکور، مهاجم را قادر میسازد تا کد مورد نظر خود را «بهصورت از راه دور» با سطح دسترسی SYSTEM بر روی سرور اجرا کند.

شرکت مایکروسافت، آسیب پذیری سرویس Microsoft Exchange را با شناسه CVE-۲۰۲۰-۰۶۸۸ ، به عنوان یک آسیبپذیری بسیار خطرناک معرفی کرده است.

هشدارهای سوءاستفاده از این آسیبپذیری در ابتدای اسفند ۱۳۹۸ به صورت عمومی منتشر شد و شرکت مایکروسافت نیز اصلاحیه امنیتی مربوط به آن را بلافاصله منتشر کرد.

تمامی نسخههای Exchange که فاقد آخرین بهروزرسانیهای منتشر شده از سوی مایکروسافت هستند، آسیبپذیر هستند و باید بلافاصله بهروزرسانی شوند.

نسخ از رده خارج شده Exchange که پشتیبانی Microsoft از آنها به پایان رسیده است، نیز نسبت به CVE-۲۰۲۰-۰۶۸۸ آسیبپذیر هستند. اگر چه در توصیهنامه این شرکت صریحاً از آنها نام برده نشده است.

متأسفانه با وجود اطلاع رسانیهای متعدد صورت پذیرفته، نشانههایی از آسیبپذیری و آلودگی سرورهای مختلفی در سطح کشور وجود دارد. در موارد دیده شده، بردار حمله مهاجمین به طور خلاصه به صورت زیر بوده است:

• پویش سرورهای Exchange موجود در بستر اینترنت

• تلاش برای یافتن نام کاربری و رمز عبور یکی از کاربران (به عنوان مثال از طریق Brute-Force)

• نفوذ به سازمان و بارگذاری چندین وب شل در مسیرهای مختلف از Exchange

• ارسال دستوراتی همچون net group "domain admins" و net group "Exchange Trusted Subsystem" به وب شل برای یافتن کاربران دارای سطح دسترسی بالا در سطح Local و Domain

• بارگذاری سایرفایلهای مخرب همچون Mimikatz بصورت یک پاورشل رمز شده

• دریافت اطلاعات کاربری کلیه کاربرانی که به سرور وارد میشوند (به وسیله Mimikatz)

• نفوذ به شبکه داخلی و سایر سرورهای سازمان

با توجه به موارد بیان شده، مرکز مدیریت راهبردی افتا از تمامی دستگاهها درخواست میکند، هر چه سریعتر سرورهای Exchange خود را بهروز رسانی و از عدم وجود آلودگی بر روی این سرورها اطمینان حاصل کنند.

کارشناسان افتا از همه دستگاهها درخواست میکنند تا برای بهروزرسانی سرورهای Exchange این سرورها و تمامی فایلهای قابل اجرا بر روی وب سرور را بطور دقیق بررسی کنند، این بررسی بسته به تنظیمات وب سرور شامل فایلهایی با پسوند (aspx,asp,php,ps,ps۱ py,…) نیز میشود.

در گام بعدی بویژه در صورت وجود شواهد نفوذ، بدون اعمال هرگونه تغییری در شواهد (به منظور انجام عملیات فارنزیک)، سرور مربوط را از شبکه خارج کرده و یک سرور جدید Exchange با استفاده از آخرین نسخه ارائه شده مایکروسافت، راهاندازی کنید.

درصورتی که نیازمند برگرداندن فایلهای پشتیبان خود هستید، این نکته را در نظر داشته باشید که شروع فعالیت مهاجمین دقیقا بعد از انتشار اخبار آسیبپذیری مربوطه بوده است، بنابراین بهتر است که از فایلهای پشتیبان سالمِ قبل از 22 بهمن 98 استفاده کنید.

لازم است تا دستگاههای اجرایی، در مرحله بعد، نامکاربری و رمزعبور تمامی کاربران به خصوص کاربران با دسترسی بالا را، بر روی سرور و شبکه تغییر دهند و سیاستهای سختگیرانهای مبنی بر انتخاب رمزعبور اتخاذ کنند.

دو اطلاع رسانی پیشین مرکز مدیریت راهبردی افتا از آسیب پذیری سرویس Microsoft Exchange با امکان دریافت جزییات بیشتر همچون نحوه سوءاستفاده مهاجمین از این آسیب پذیری، در دو لینک

https://b2n.ir/452674

https://b2n.ir/119824

قابل مشاهده است.